引言

你的品牌TikTok账号有80万粉丝。

某天早上,运营同事给你发消息:账号登不上去了。你以为是密码问题,改密码,发现还是登不上。再仔细一看——账号显示"因违规已被永久封禁"。

你炸了。这80万粉丝是你花了两年时间、无数内容成本才积累下来的,现在说没就没了?

开始追查原因:运营同事前两天用自己的手机登录了账号,做了几条内容。手机是私人设备,上面装了各种来路不明的App。

问题可能就出在这里。

员工用私人设备登录公司账号,是社媒运营领域最常见、也最被忽视的安全漏洞。 这篇文章,我们把这个问题彻底说清楚。

一、为什么私人设备登录是最大的安全漏洞

先解释为什么私人设备这么危险。

私人设备的安全状况无法管控。

你公司配的电脑,有IT部门统一管理,定期更新系统、打补丁、装安全软件。你同事自己用的那台三年没重装系统的MacBook,什么情况都有:盗版软件、后门程序、键盘记录器、木马病毒。

员工可能完全不知情——他的设备被黑了,密码通过键盘记录被偷走,然后你的公司账号就被人接管了。这种事每天都在发生,而且大多数公司根本不知道。

私人设备的使用行为无法审计。

公司电脑的上网记录、App安装记录、外设使用记录,都是可审计的。出了安全问题,可以追溯。私人设备呢?你完全不知道员工用这台设备做了什么:是不是下载了什么奇怪的软件?是不是连接了不安全的公共WiFi?是不是把账号密码存在浏览器的明文密码里?

私人设备一旦丢失或被偷,风险即刻暴露。

员工手机丢了,捡到的人可以直接打开手机,登录里面保存的公司账号。如果密码是自动填充的,那损失是不可挽回的。

更隐蔽的风险:第三方授权泄露。

很多用户为了"方便",会用Google或Facebook账号授权登录各种第三方工具。这些授权一旦授权给不安全的第三方,授权链接本身就变成了入口。攻击者不需要偷密码,只需要拿到那个授权token(令牌)就够了。

二、账号密码共享:一颗定时炸弹

另一个常见问题是账号密码共享。

多人共用一个账号密码,看起来很方便,实际上是巨大的安全漏洞。

第一,密码传播不可控。 账号密码通过微信、Slack、邮件传播,传一次就多一份记录。谁记在纸上、谁存了截图、谁记在备忘录里,你完全不知道。哪天员工离职,他手机里可能还存着这个密码。

第二,无法精准撤销权限。 如果员工A有问题,你要把账号密码改一遍,然后通知所有相关人员新密码。这个过程中新密码又是一次泄露。而如果是OAuth授权,你可以在后台直接撤销单个用户的权限,不影响其他人。

第三,责任无法界定。 密码共享意味着谁都可以登录这个账号,出了安全问题,到底是谁的责任?追责无从查起。

2026年的今天,任何一个正规的社媒管理工具,都支持OAuth授权登录。 这不是技术问题,是安全意识问题。使用Facebook评论管理可以为团队成员分配精细化权限,使用Instagram评论管理记录所有操作日志,确保账号安全可追溯。

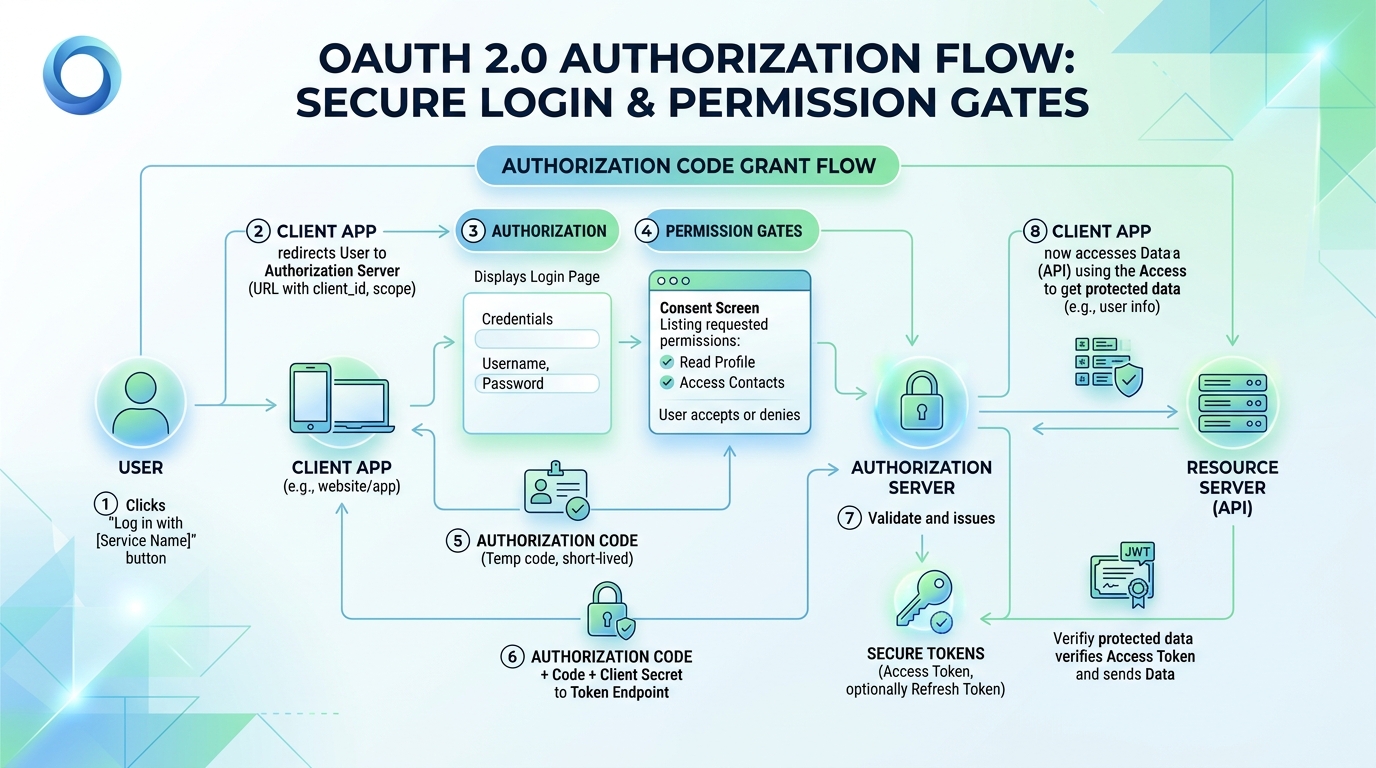

三、OAuth授权为什么比密码登录安全

很多人对OAuth授权有误解:觉得授权给第三方工具不安全。这是错的。

OAuth的本质是:你授权第三方工具访问某个账号的某些功能,但第三方拿不到你的密码。

打个比方:你想让钟点工帮你打扫房间,但你不想给他你家钥匙。你可以给他一张门禁卡,这张卡只能开你家门,而且你随时可以在物业取消他的门禁权限。你给他钥匙,如果他不还,你就得换锁——但OAuth的门禁卡,你可以随时取消。

OAuth授权的优势:

权限可精细控制。 你可以授权这个工具只能发内容,不能改密码、不能删除账号、不能访问其他隐私数据。密码登录意味着拿到密码的人可以做任何事。

随时撤销不过户。 如果第三方工具出问题,或者员工离职,你可以在后台一键撤销授权,不需要改密码,不需要通知任何人。

可审计可追踪。 OAuth授权有完整的访问日志,你知道这个工具在什么时间、用什么权限、访问了你的账号。

密码登录的风险:

密码一旦泄露,除非你改密码,否则没有任何办法限制访问。而改密码意味着通知所有知道密码的人——又一次泄露。

四、企业应该如何做

说清楚了风险,再说怎么解决。

4.1 禁止私人设备登录公司账号

这是最基本的安全政策:只能用公司配发的、设备,由IT部门统一管理的设备,才能登录公司社媒账号。

如果业务需要移动办公场景,给员工配置公司手机,或者使用移动设备管理(MDM)解决方案,确保公司数据在个人设备上的隔离和安全。

4.2 强制使用OAuth授权

所有第三方工具的连接,必须使用OAuth授权,禁止使用账号密码。这是社媒运营工具的标配功能,几乎所有主流工具都支持。

在授权前,务必确认这个工具的授权范围:它请求了哪些权限?是不是授权过度?有没有给你不想要的权限?

4.3 建立权限管理体系

不是所有运营人员都需要全部权限。

按角色分配权限:

- 内容发布员:只需要发布权限,不需要账号设置权限

- 数据分析师:只需要阅读数据权限,不需要发布权限

- 管理员:拥有完整权限,但数量要最少化

定期审查权限配置,删除不再需要的授权和人员。

4.4 操作日志留存和审计

保留所有账号操作的日志:谁在什么时间登录了账号、做了什么操作、IP地址是什么。这些日志是安全审计和事件追溯的基础。

出了问题能查出来,才能形成真正的威慑力。

权限管理功能应该成为每个社媒运营团队的标准配置。 不是可选项,是必选项。

五、员工安全意识培训

技术手段解决的是基础设施问题,但最大的漏洞往往在人的意识。

必须培训的社媒安全意识:

不要在公共WiFi环境下登录公司账号。 公共WiFi是中间人攻击的常见场景,你以为你连接的是咖啡馆的WiFi,实际上可能有人在窃取你的数据。

不要点击来路不明的链接。 钓鱼攻击是获取账号密码最常见的方式。任何要求你"重新登录"的邮件或消息,都要通过官方渠道确认。

不要在非官方渠道购买粉丝或使用第三方增长工具。 这些工具通常需要你提供账号密码,等于把账号控制权拱手送人。

离开工位时锁屏。 这点很多人忽视,但物理进入是最直接的入侵方法。

离职交接要彻底。 员工离职时,要确保所有公司账号的权限被撤销,所有公司设备被收回,所有密码被更新。

六、出了安全问题怎么办

万一真的出了安全事件,怎么处理?

第一步:立即隔离。

确认哪个账号出了问题,第一时间把可疑的授权和登录全部撤销。如果账号密码泄露,立即修改密码。如果账号已经被控制,联系平台官方客服申诉。

第二步:评估损失。

哪些数据被访问了?有没有发布违规内容?有没有数据外泄?损失有多大?这些决定了后续的响应级别。

第三步:通知相关方。

如果涉及用户数据泄露,需要按法规要求通知受影响用户和监管机构。如果是公司内部问题,通知管理层和法务部门。

第四步:复盘和改进。

安全事件结束后,必须做彻底的复盘:漏洞在哪里?为什么没防住?以后怎么避免?技术层面修复漏洞,流程层面完善制度,意识层面加强培训。

FAQ

Q1:员工必须用手机登录公司账号怎么办?

A1:如果业务确实需要移动端操作,建议给员工配备公司手机,而不是使用私人设备。公司手机应该安装移动设备管理(MDM)软件,确保公司数据在个人数据上的隔离和安全。即使员工离职,公司也可以远程擦除公司数据,不影响员工个人隐私。

Q2:第三方工具的OAuth授权安全吗?怎么判断?

A2:主流的第三方社媒管理工具(如SocialEcho)的OAuth授权是安全的,但需要你检查:1.这个工具是否来自可信厂商;2.它请求的权限是否合理(只申请需要的权限);3.这个工具是否有良好的安全记录和用户口碑;4.授权后是否可以在平台后台看到对应的授权记录。如果一个工具要求你给"管理员权限"或者"完全访问权限",这通常是不必要的,要警惕。

Q3:账号密码应该怎么管理才安全?

A3:使用专业的密码管理工具(如1Password、Bitwarden等),生成强密码、加密存储、多设备同步。不要在微信、Slack、邮件里传密码。如果必须共享密码,使用密码管理工具的共享金库功能,而不是直接发送密码。密码要定期更换,尤其是员工离职时必须更换。

Q4:员工离职时,社媒账号应该怎么处理?

A4:员工离职时的账号处理清单:1.立即撤销该员工对所有公司账号的OAuth授权;2.更改所有共享账号的密码(如果有的话);3.收回公司配发的设备;4.检查该员工是否有以个人身份注册但用于公司业务的账号(如个人注册的域名、HCF页面管理等),确保公司能接管;5.检查操作日志,确认该员工在职期间是否有异常操作。

Q5:账号被封了怎么申诉?

A5:账号被封后,申诉路径通常是:1.在平台官方帮助中心查找申诉入口;2.提交申诉时,说明账号情况、你认为的封号原因(如果你知道的话)、承诺后续的合规计划;3.附上能证明你是账号合法所有人的材料(营业执照、商标证明等);4.耐心等待,申诉可能需要几天到几周不等。申诉成功率取决于封号原因和申诉材料的完整性。如果账号有违规内容,申诉成功率通常较低,所以预防永远比申诉更重要。

结语

账号安全是社媒运营的基石,但大多数人对这个问题重视程度远远不够。

一次账号泄露或封禁,可能让品牌积累多年的粉丝资产归零。而这些风险,往往来自最不起眼的操作——用私人手机登录公司账号、用微信传密码、多人共用一个账号。

建立完善的账号安全体系不需要多大的投入,但需要正确的意识和持续的执行。使用Facebook竞品监控建立操作日志体系,使用Instagram数据分析追踪账号健康度,都是有效的管理手段。

从今天开始:

- 检查你团队的所有账号,有多少是密码登录的,有多少是OAuth授权的

- 制定私人设备使用政策,给需要移动办公的人配备公司设备

- 建立操作日志和审计机制

- 培训团队的安全意识

安全无小事。你花在安全防护上的每一分钟,都可能在关键时刻救你一命。

想了解更多账号安全管理方法?可以查看SocialEcho的权限管理功能,为你的社媒矩阵构建坚实的权限防线。

免费试用:SocialEcho 权限管理